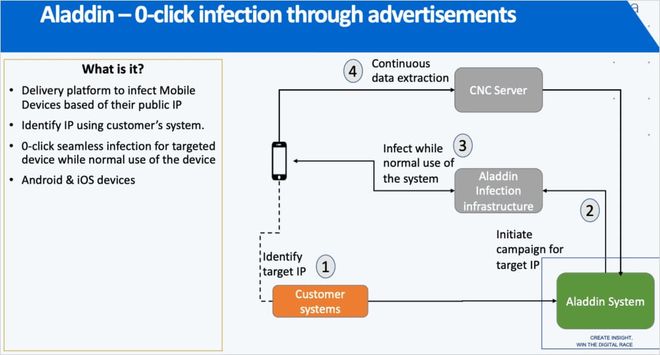

Aladdin机制于2024年首次投入使用,目前被认为仍处于运行状态且在持续迭代开发。该机制借助商用移动广告系统实现恶意软件投放,其核心原理为:

根据目标对象的公网IP地址及其他身份标识锁定人群,再通过需求方平台(DSP)向广告网络内的所有合作网站下发指令,强制向目标推送植入恶意程序的广告。

这类恶意广告可出现在任何投放广告的平台,比如用户信任的新闻网站或移动应用,其外观与目标日常浏览的普通广告无异。而根据内部资料显示,目标仅需查看该广告即可触发设备感染,完全无需点击广告本身。

尽管目前暂无该感染流程的具体技术细节,但谷歌方面指出,这类广告会触发页面跳转,将用户导向Intellexa的漏洞利用载荷分发服务器。

这些恶意广告的投放链路还涉及一套遍布多国的复杂广告公司网络,涵盖爱尔兰、德国、瑞士、希腊、塞浦路斯、阿联酋、匈牙利等国家。

针对这类恶意广告的防护难度较大,不过安全专家建议,在浏览器中开启广告拦截功能可作为基础防护手段;此外,将浏览器设置为向追踪器隐藏公网IP,也能降低被精准定向的风险。但泄密文件显示,Intellexa仍可从客户所在国的本土移动运营商处获取相关身份信息。

泄密文件的另一项关键发现,是证实了另一款名为Triton的投放载体的存在。该载体可针对搭载三星Exynos芯片的设备,通过基带漏洞发起攻击,先强制设备网络降级至2G模式,为后续感染创造条件。

分析师暂无法确认该投放载体是否仍在使用,同时指出另有两款疑似功能类似的攻击机制,代号分别为Thor与Oberon,推测其可能涉及无线电通信攻击或物理接触式攻击。

谷歌研究人员称,从零日漏洞利用规模来看,Intellexa已跻身全球最活跃的商用间谍软件厂商之列——自2021年以来,谷歌威胁分析小组(TAG)共发现并记录70起零日漏洞利用事件,其中15起均由该公司主导。

谷歌表示,Intellexa既会自主研发漏洞利用工具,也会从外部机构采购漏洞利用链,以实现对各类目标的全面覆盖。

尽管Intellexa在希腊已面临制裁及持续调查,但其间谍软件业务依旧保持高度活跃。随着Predator间谍软件的隐蔽性与溯源难度不断提升,安全机构建议用户为移动设备开启额外防护,例如安卓设备的高级保护模式、iOS设备的锁定模式。